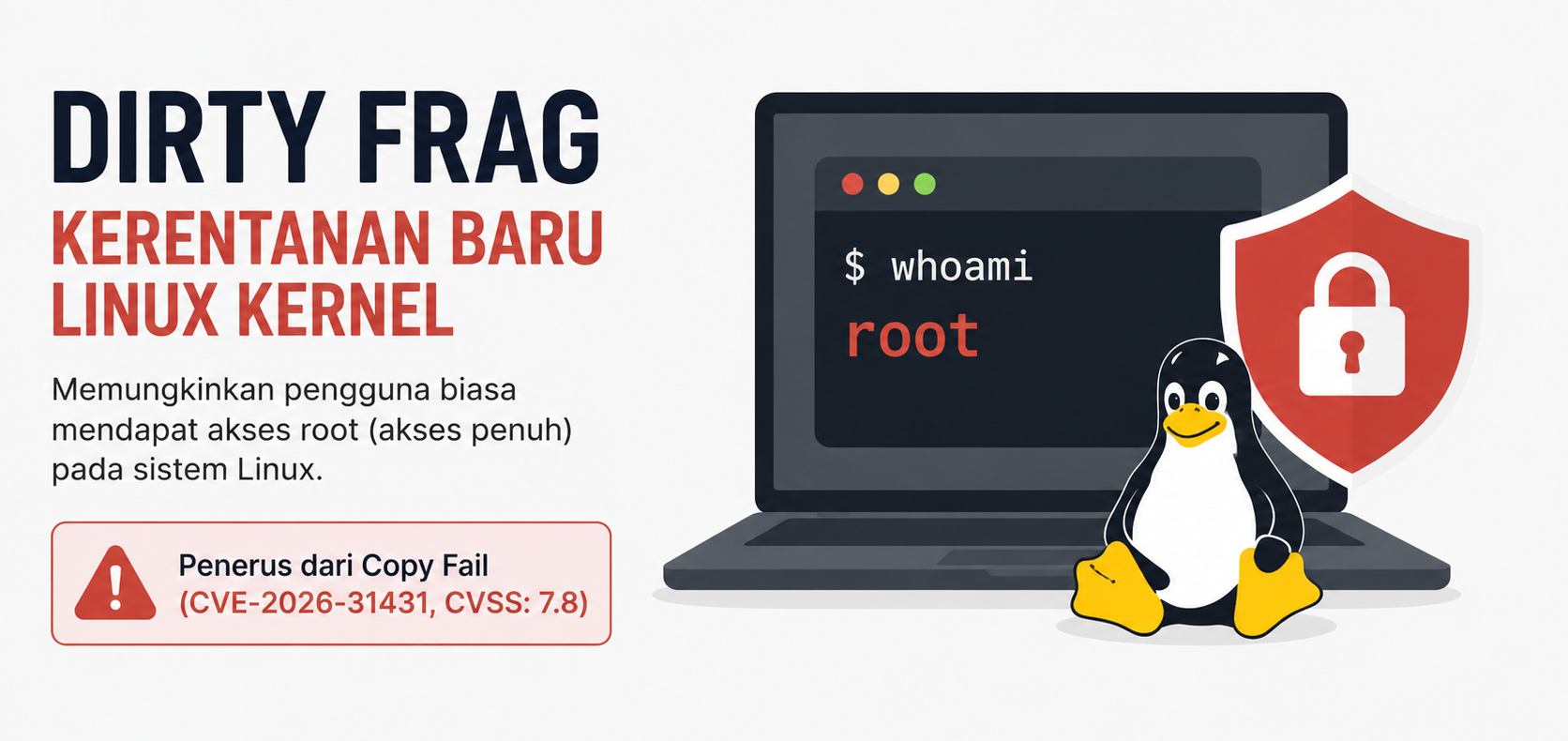

Peneliti keamanan siber mengungkap kerentanan baru pada Linux Kernel yang dijuluki Dirty Frag. Celah keamanan ini memungkinkan pengguna biasa (unprivileged user) memperoleh akses root atau administrator penuh pada sistem Linux yang terdampak. Para peneliti menyebut Dirty Frag sebagai penerus dari kerentanan sebelumnya, Copy Fail (CVE-2026-31431, skor CVSS 7.8), yang juga sempat menghebohkan komunitas keamanan siber karena dapat digunakan untuk eskalasi hak akses pada berbagai distribusi Linux.

Dirty Frag memanfaatkan kelemahan pada mekanisme kernel Linux untuk memodifikasi data di memori sistem dan meningkatkan hak akses pengguna. Jika berhasil dieksploitasi, penyerang dapat mengambil alih server, memasang malware, mencuri data sensitif, atau menonaktifkan layanan penting. Risiko menjadi lebih tinggi karena kode eksploitasi untuk kerentanan ini telah dipublikasikan ke publik sebelum patch keamanan tersedia secara luas.

Kerentanan ini dilaporkan berdampak pada berbagai distribusi Linux modern, termasuk sistem server, container, dan lingkungan cloud yang digunakan banyak organisasi. Meskipun eksploitasi membutuhkan akses lokal terlebih dahulu, penyerang dapat memanfaatkan celah lain untuk masuk ke sistem sebelum menggunakan Dirty Frag untuk mendapatkan akses penuh.

Para administrator sistem disarankan segera memantau pembaruan keamanan kernel Linux dan menerapkan patch resmi begitu tersedia. Sebagai mitigasi sementara, beberapa modul kernel tertentu dapat dinonaktifkan untuk mengurangi risiko eksploitasi, meski langkah tersebut berpotensi memengaruhi layanan jaringan tertentu.

Kasus Dirty Frag kembali menunjukkan bahwa sistem Linux tetap menghadapi ancaman serius dan membutuhkan pembaruan keamanan rutin agar tetap terlindungi dari serangan siber modern.

The Hacker News — Linux Kernel Dirty Frag LPE Exploit

The Hacker News — Linux Kernel Dirty Frag LPE Exploit